解決IIS7“HTTP.sys遠程代碼執行漏洞”的方法(含補丁下載)

[重要通告]如您遇疑難雜癥,本站支持知識付費業務,掃右邊二維碼加博主微信,可節省您寶貴時間哦!

漏洞描述

Http.sys是Microsoft Windows處理HTTP請求的內核驅動程序。HTTP.sys會錯誤解析某些特殊構造的HTTP請求,導致遠程代碼執行漏洞。成功利用此漏洞后,攻擊者可在System帳戶上下文中執行任意代碼。由于此漏洞存在于內核驅動程序中,攻擊者也可以遠程導致操作系統藍屏。此次受影響的系統中,Windows7、Windows8、WindowsServer 2008 R2和WindowsServer 2012所帶的HTTP.sys驅動均存在一個遠程代碼執行漏洞,遠程攻擊者可以通過IIS7(或更高版本)服務將惡意的HTTP請求傳遞給HTTP.sys驅動,通過發送惡意的HTTP請求導致遠程代碼執行或操作系統藍屏。

影響那些windows系統?

win7+IIS7? Win2008+IIS7

漏洞確認

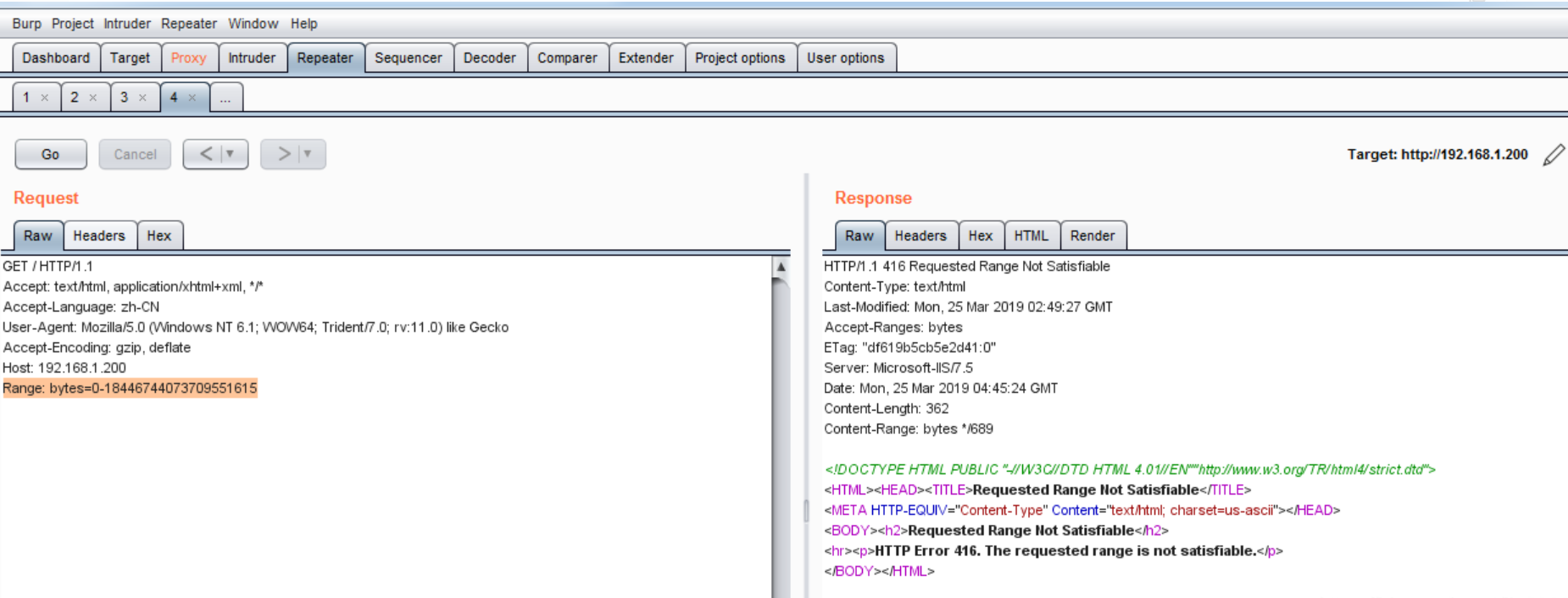

訪問IIS界面,使用burpsuite抓包,發送到repeater中,在HTTP請求頭中加入如下字段

Range: bytes=18-18446744073709551615 ,返回416狀態碼

PS:利用此漏洞可以讓電腦藍屏;

漏洞修復

方法1:

微軟官方網站下載ms15-034的補丁包

下載地址:https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2015/ms15-034

方法2:網上的其他方法驗證

IIS-功能視圖-輸出緩存-操作-編輯功能設置-啟用內核緩存,取消勾選。

PS注意:

在網站-default web site下的輸出緩存,不是根目錄下的輸出緩存

修改后,漏洞驗證仍顯示存在,但漏洞利用已不再藍屏

注意:可以根據下面的下載鏈接點關于自己操作系統的下載,然后也可以點上面的一個微軟官方的連接也進入此頁面,注意一定要匹配自己的服務器或者PC;

| 操作系統 | 最大安全影響 | 綜合嚴重等級 | 替代的更新 |

| Windows 7 | |||

| Windows 7(用于 32 位系統)Service Pack 1 (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| Windows 7(用于基于 x64 的系統)Service Pack 1 (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| Windows Server 2008 R2 | |||

| Windows Server 2008 R2(用于基于 x64 的系統)Service Pack 1 (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| Windows Server 2008 R2(用于基于 Itanium 的系統)Service Pack 1 (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| Windows 8 和 Windows 8.1 | |||

| Windows 8(用于 32 位系統) (3042553) |

遠程執行代碼 | 嚴重 | MS13-039?中的 2829254 |

| Windows 8(用于基于 x64 的系統) (3042553) |

遠程執行代碼 | 嚴重 | MS13-039?中的 2829254 |

| Windows 8.1(用于 32 位系統) (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| Windows 8.1(用于基于 x64 的系統) (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| Windows Server 2012 和 Windows Server 2012 R2 | |||

| Windows Server 2012 (3042553) |

遠程執行代碼 | 嚴重 | MS13-039?中的 2829254 |

| Windows Server 2012 R2 (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| 服務器核心安裝選項 | |||

| Windows Server 2008 R2(用于基于 x64 的系統)Service Pack 1(服務器核心安裝) (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| Windows Server 2012(服務器核心安裝) (3042553) |

遠程執行代碼 | 嚴重 | 無 |

| Windows Server 2012 R2(服務器核心安裝) (3042553) |

遠程執行代碼 | 嚴重 | MS13-039?中的 2829254 |

注意?此更新適用于 Windows Technical Preview 和 Windows Server Technical Preview。 鼓勵運行這些操作系統的客戶應用此更新,此更新通過?Windows 更新提供。

嚴重等級和漏洞標識符

以下嚴重等級假設漏洞的可能的最大影響。 有關此安全公告發布 30 天內,漏洞利用的安全等級和安全影響的可能性的信息,請參閱?4 月份公告摘要中的利用指數。

| 按受影響軟件列出的漏洞嚴重等級和最大安全影響 | ||

| 受影響的軟件 | HTTP.sys 遠程執行代碼漏洞 - CVE-2015-1635 | 綜合嚴重等級 |

| Windows 7 | ||

| Windows 7(用于 32 位系統)Service Pack 1 (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

| Windows 7(用于基于 x64 的系統)Service Pack 1 3042553 |

嚴重 遠程執行代碼 |

嚴重 |

| Windows Server 2008 R2 | ||

| Windows Server 2008 R2(用于基于 Itanium 的系統)Service Pack 1 (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

| Windows Server 2008 R2(用于基于 x64 的系統)Service Pack 1 (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

| Windows 8 和 Windows 8.1 | ||

| Windows 8(用于 32 位系統) (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

| Windows 8(用于基于 x64 的系統) (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

| Windows Server 2012 和 Windows Server 2012 R2 | ||

| Windows Server 2012 (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

| Windows Server 2012 R2 (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

| 服務器核心安裝選項 | ||

| Windows Server 2012(服務器核心安裝) (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

| Windows Server 2012 R2(服務器核心安裝) (3042553) |

嚴重 遠程執行代碼 |

嚴重 |

漏洞信息

HTTP.sys 遠程執行代碼漏洞 - CVE-2015-1635

遠程執行代碼漏洞存在于 HTTP 協議堆棧 (HTTP.sys) 中,當 HTTP.sys 未正確分析經特殊設計的 HTTP 請求時會導致此漏洞。 成功利用此漏洞的攻擊者可以在系統帳戶的上下文中執行任意代碼。

若要利用此漏洞,攻擊者必須將經特殊設計的 HTTP 請求發送到受影響的系統。 通過修改 Windows HTTP 堆棧處理請求的方式,此更新可以修復此漏洞。

Microsoft 通過協同的漏洞披露渠道了解到此漏洞的信息。 在最初發布此安全公告時,Microsoft 未收到任何表明此漏洞已公開用于攻擊用戶的信息。

問題未解決?付費解決問題加Q或微信 2589053300 (即Q號又微信號)右上方掃一掃可加博主微信

所寫所說,是心之所感,思之所悟,行之所得;文當無敷衍,落筆求簡潔。 以所舍,求所獲;有所依,方所成!

支付寶贊助

支付寶贊助 微信贊助

微信贊助